Paloma PETRESCU ■

Echipa editorială de Comunicare Strategică a Serviciului European de Acțiune Externă (EEAS) a publicat joi, 23 ianuarie, a. c, pe site-ul propriu, un articol bine structurat despre încercările continue ale Rusiei de manipulare a mediul informațional, reliefând și explicând modul de acțiune a specialiștilor în dezinformare de la Kremlin.

Astfel, demersul publicistic al experților europeni în comunicare, explică cum rețelele de dezinformare înregistrează nume de domenii identice sau asemănătoare din punct de vedere al confuziei cu cele ale instituțiilor media legitime. Conținutul site-ului internet al instituției media legitime este apoi copiat și găzduit la acel nume de domeniu. De exemplu, leparisien.re a fost creat și o copie a leparisien.fr a fost găzduită la această adresă. Acest lucru permite rețelei de dezinformare să posteze articole false care par să aparțină organului de presă legitim și să răspândească această dezinformare prin intermediul rețelelor sociale.

Demersul EEAS în colaborare cu experți din Cehia, Estonia, Finlanda, Franța, Germania, Letonia, Țările de Jos, Polonia, România și Suedia denunță încercările continue și sistematice ale Rusiei de a manipula și a interveni în spațiul informațional al societății din statele democratice.

Operațiunile de manipulare și ingerință străină în materie de informații, definite cu acronimul englez FIMI (Foreign Information Manipulation and Interference) împotriva Uniunii Europene și a partenerilor săi au ca scop destabilizarea societăților noastre, statuarea unui climat social de neîncredere în instituțiile statale și comunitare și subminarea sprijinului internațional și public pentru Ucraina.

De la bun început a fost clar că guvernele statelor Comunității Europene nu vor permite actorilor străini răuvoitori să își atingă obiectivele iar eșafodajul instituțional european pe de-a-ntregul este robust, bine pregătit și echipat să detecteze, să expună și să combată operațiunile FIMI ale Rusiei.

Referindu-se la această operațiune, Kaja Kallas, Înalt Reprezentant al Uniunii pentru Afaceri Externe și Politică de Securitate a declarat:

“Manipularea informațiilor și ingerințele străine reprezintă o parte fundamentală a activităților militare ruse. Scopul său este de a crea neîncredere, de a genera diviziuni interne și de a influența procesul decizional democratic. Trebuie să ne luptăm. Cel mai bun mod de a contracara astfel de activități maligne rămâne același: să le expună, să furnizeze fapte și adevăr și să sprijine presa independentă.”

Analizele de specialitate, studiile și cercetăriile de teren au dovedit că “actorii” afiliați statului rus și pro-Kremlin se coordonează pentru a efectua atacuri de tip FIMI. Aceste operațiuni sunt efectuate prin intermediul rețelei diplomatice și al serviciilor de securitate ruse, al mass-media controlate de stat, al canalelor de comunicare socială/platforme de socializare, al unor companiilor private și al reprezentanților locali, utilizate într-o manieră integrată pentru a se multiplica și a se amplifica reciproc.

Pe 16 decembrie 2024, Uniunea Europeană a impus măsuri restrictive împotriva a încă două persoane aflate în spatele campaniei „Doppelganger” (Dedublarea), în temeiul unui nou cadru de măsuri sancționatorii, ca răspuns la activitățile hibride și la acțiunile destabilizatoare ale Rusiei în străinătate.

Campania „Doppelganger”, descoperită pentru prima dată de EU Disinfo Lab în septembrie 2022, este o tactică FIMI preferată de Kremlin, care imită canale mass-media sau persoane cu mare notorietate și reputație și care încearcă să înșele publicul țintă căruia îi este inoculată astfel subversiv propaganda Moscovei, pe baza unei înșelătorii ce are la baza confuzia generată de asemănarea denumirilor.

UE și statele sale membre, partenerii internaționali și organizațiile societății civile colaborează îndeaproape pentru a expune și a contracara operațiunile FIMI precum campania „Doppelganger”.

Această colaborare include schimbul de măsuri și experiență în aplicarea instrumentelor juridice naționale și ale UE prin intermediul Sistemului de Alertă Rapidă (Rapid Alert System), efectuarea de cercetări științifice, și educarea diferitelor grupuri ale societății cu privire la tacticile, tehnicile și procedurile rusești.

Acestea sunt metode specifice de protejare a integrității spațiului informațional deschis și pentru consolidarea rezilienței democrațiilor pluraliste occidentale.

Această campanie și altele asemănătoare fac parte din eforturile de lungă durată, persistente și sistematice ale Rusiei de a submina sprijinul internațional pentru Ucraina și de a alimenta diviziuni în cadrul UE și cu partenerii săi din întreaga lume.

CONTEXT

Operațiunea „Doppelganger”, un exemplu de „manual” al eforturilor continue ale Rusiei de a crea confuzei și a induce în eroare publicul larg pentru perturbarea temelor de dezbatere publică, a fost lansată în urma invadării pe scară largă a Ucrainei în februarie 2022.

Operațiunea „Doppelganger” a fost descoperită pentru prima dată de EU Disinfo Lab în septembrie 2022 și ca atare impactul a rămas limitat.

Estimările specialiștilor limitează la peste 700, numărul total de – website-uri false (neautentice) ce rulează zeci de mii de titluri, imagini foto și video înșelătoare.

Mai mult, încercările de interferență ale Kremlinului au vizat și alegerile pentru Parlamentul European din 2024, deși nu au reușit perturbarea procesului electoral. Tehnici similare au fost detectate și în alegerile de anul trecut din Georgia și Republica Moldova.

Utilizarea întregului set de instrumente pentru contracararea operațiunilor FIMI, facilitat de schimbul de informații în cadrul sistemului de alertă rapidă al UE, Comunitatea Europeană și statele membre au luat o serie de măsuri pentru a răspunde și a atenua campania „Doppelganger”.

Măsurile de contracarare variază de la informații către mass-media și expunerea sistematică către public, prin intermediul EUvsDisinfo; la măsuri de restricționare ale UE față de activitatea Agenției de Proiectare Socială (Social Design Agency) a Kremlinului și rețeaua Doppelganger.

Autoritățile naționale au emis declarații oficiale prin care condamnă cu fermitate activitățile rețelelor rusești, au facilitat detectarea și analiza, și au blocat numele de domenii relevante. Partenerii noștri internaționali, mass-media și organizațiile societății civile din comunitatea apărătorilor FIMI expun atacurile și au oferit sprijin public comunității OSINT (OSINT este un concept vital în strategia de informații a NATO și a serviciilor de informații și constă în crearea departamentelor de exploatarea surselor deschise, analiștii comunității de informații colaborând deschis cu experții din mediul academic, de afaceri, de cercetare și media). Astfel, în acest context Laboratorul DisInfo al UE a furnizat informații privind valorificarea soluționării litigiilor privind numele de domeniu pentru canalele mass-media afectate iar dacă furnizorul de servicii de găzduire nu răspund cererilor de retragere, se poate depune o plângere la coordonatorul serviciilor digitale din fiecare stat membru al UE. Mai multe informații aici).

În plus, parteneri internaționali precum Marea Britanie și SUA au expus public și au sancționat încercările Rusiei de a interveni prin intermediul campaniei “Doppelganger”, impunând costuri sporite atacatorilor (făptașilor/criminalilor).

Cum să identificați impersonarea (impostura / înșelătoria) Rusiei?

Operațiunea „Doppelganger” a evoluat în ceea ce privește domeniul de aplicare, vizând mai multe țări în mai multe limbi.

Kremlinul și actorii afiliați statului rus utilizează acest tip de operațiune pentru a crea site-uri web – sau pagini web individuale pirat – care pretind a fi canale de știri renumite sau site-uri guvernamentale, utilizând un număr mare de conturi sau identități neautentice pe platformele de comunicare socială, pentru a înșela și a redirecționa publicul către site-urile media neautentice.

Rezistența individuală la aceste amenințări necesită înțelegerea modului în care se poate detecta impersonarea (impostura / înșelătoria) rusă.

Rămâneți vigilenți și fiți atenți la:

1. Conținut publicat pe principalele platforme de comunicare socială pentru a planta narațiuni: conturi neautentice, pe baza unor criterii socio-demografice specifice, publicând în feed-urile lor. Pentru a-și consolida „opinia” și a fura legitimitatea, conturile neautentice includ un URL către unul dintre mijloacele de informare în masă impersonate in campania „Doppelganger”. Acest lucru creează baza pentru o amplificare și mai mare de către ecosistemul rus.

2. Pagini web neautentice deghizate ca parte a site-ului oficial de știri: conturile neautentice de pe platformele de comunicare socială distribuie link-uri către articole create de campania „Doppelganger”. Pentru a spori aparențele de autenticitate, atacatorii copiază codul sursă al mediilor clonate, inclusiv designul și tipografia. Cu toate acestea, analizând cu atenție URL-ul, veți vedea diferențele dintre acesta și original, de exemplu extensia URL-ului. Navigarea în continuare pe site-ul web aduce de fapt cititorii la sursa reală de știri, deoarece link-urile de navigare sunt copiate de pe site-ul original în încercarea de a ascunde în continuare articolul fals „Doppelganger”.

3. Amplificare prin comentarii și citare: un grup mai larg de conturi neautentice, mai puțin sofisticate, distribuie masiv conținut original publicat, în secțiunea de comentarii în special pe conturi autentice sau pagini cu un număr mare de urmăritori, sau utilizează publicarea de citate fără nicio modificare. Această tehnică sporește în mod artificial vizibilitatea conținutului original și, eventual, impactul pe care îl are asupra audienței, precum și îl face accesibil utilizatorilor reali care urmăresc conturi sau pagini populare.

4. Diseminarea prin redirecționarea înșelătoare a adreselor URL: pentru a extinde acoperirea potențială a conținutului fals și pentru a evita moderarea de către platforme media. Conturile neautentice utilizează link-uri succesive pentru a redirecționa utilizatorii prin mai multe site-uri web intermediare, înainte de a ajunge la articolul publicat pe un site al campaniei „Doppelganger”.

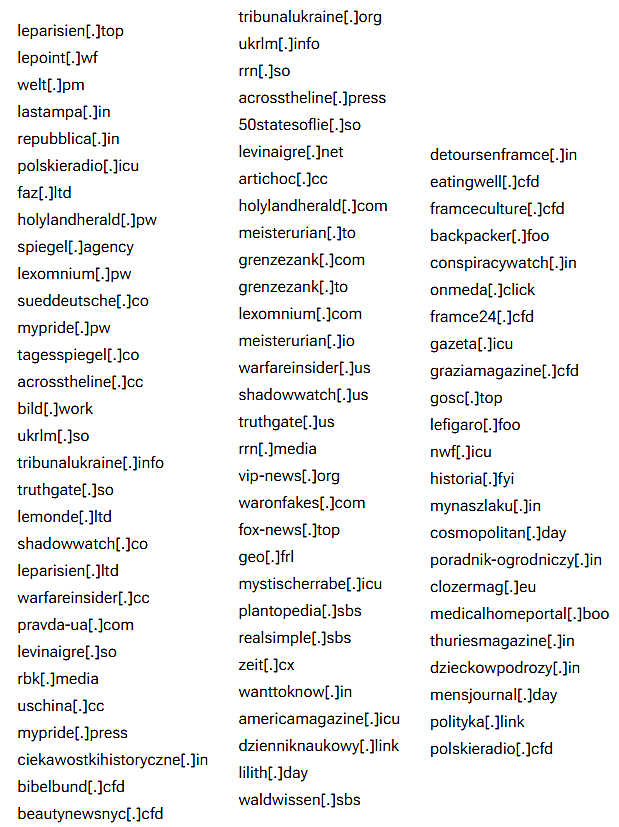

O listă non-exhaustivă de nume de domenii utilizate recent si atribuite rețelei „Doppelganger”:

leparisien[.]top/ lepoint[.]wf/ welt[.]pm/ lastampa[.]in/ repubblica[.]in/ polskieradio[.]icu/ faz[.]ltd/ holylandherald[.]pw/ spiegel[.]agency/ lexomnium[.]pw/ sueddeutsche[.]co/ mypride[.]pw/ tagesspiegel[.]co/ acrosstheline[.]cc/ bild[.]work/ ukrlm[.]so/ tribunalukraine[.]info/ truthgate[.]so/ lemonde[.]ltd/ shadowwatch[.]co/ leparisien[.]ltd/ warfareinsider[.]cc/ pravda-ua[.]com/ levinaigre[.]so/ rbk[.]media/ uschina[.]cc/ mypride[.]press/ ciekawostkihistoryczne[.]in/ bibelbund[.]cfd/ beautynewsnyc[.]cfd/ tribunalukraine[.]org/ ukrlm[.]info/ rrn[.]so/ acrosstheline[.]press/ 50statesoflie[.]so/ levinaigre[.]net/ artichoc[.]cc/ holylandherald[.]com/ meisterurian[.]to/ grenzezank[.]com/ grenzezank[.]to/ lexomnium[.]com/ meisterurian[.]io/ warfareinsider[.]us/ shadowwatch[.]us/ truthgate[.]us/ rrn[.]media/vip-news[.]org/ waronfakes[.]com/ fox-news[.]top/ geo[.]frl/ mystischerrabe[.]icu/ plantopedia[.]sbs/ realsimple[.]sbs/ zeit[.]cx/ wanttoknow[.]in/ americamagazine[.]icu/ dzienniknaukowy[.]link/ lilith[.]day/ waldwissen[.]sbs/ detoursenframce[.]in/ eatingwell[.]cfd/ framceculture[.]cfd/ backpacker[.]foo/ conspiracywatch[.]in/ onmeda[.]click/ framce24[.]cfd/ gazeta[.]icu/ graziamagazine[.]cfd/ gosc[.]top/ lefigaro[.]foo/ nwf[.]icu/ historia[.]fyi/ mynaszlaku[.]in/ cosmopolitan[.]day/ poradnik-ogrodniczy[.]in/ clozermag[.]eu/ medicalhomeportal[.]boo/ thuriesmagazine[.]in/ dzieckowpodrozy[.]in/ mensjournal[.]day/ polityka[.]link/ polskieradio[.]cfd